Одноцентовый сотовый телефон

Многие люди оглядываются пока не найдут лучшую сделку; социальные инженеры не ищут лучшую сделку, они ищут путь, чтобы сделать сделку выгоднее. Например, иногда компания запускает маркетинговую кампанию, так что вы не можете пропустить ее, пока социальный инженер смотрит на предложение и гадает, как он может улучшить сделку.

Недавно, у национальной сотовой компании была акция: предлагали новый телефон за один цент, если вы подпишете контракт.

Очень много людей обнаружило слишком поздно, что есть много вопросов, которые предусмотрительный покупатель должен спрашивать прежде, чем подписаться на контракт сотовой связи: план услуг аналоговый, цифровой, или комбинированный; количество бесплатных минут в месяц; включена ли в цену плата за роуминг, и так далее. Особенно важно, чтобы понять перед заключением контракта, на сколько месяцев или лет Вы заключаете контракт?

Одного социального инженера в Филадельфии привлек дешевый телефон, предложенный сотовой компанией в контракте, но он ненавидел тарифные планы, которые были в контракте. Не проблема. Вот один путь, по которому он мог управлять ситуацией.

Первый звонок: Тед

Сначала, социальный инженер звонит в магазин электроники в West Girard.

«Электронный Город. Это Тед.»

"Привет, Тед. Это – Адам. Слушай, Я пару дней назад говорил с продавцом о сотовом телефоне. Я сказал ему что перезвоню, когда решу, какой тарифный план выбрать, и я забыл его имя. Кто тот парень, который работал в этом отделе на днях?

«Тут не один продавец. Это был Вильям?»

«Я не уверен. Может быть, это было Вильям. Как он выглядит?» «Высокий худой парень».

«Я думаю, это был он. Повторите пожалуйста, как его фамилия?»

«Хедли Х–Е–Д–Л–И»

«Да, вроде это был он. Когда он снова будет?»

Я не знаю его расписание на эту неделю, но на вторую смену люди приходят около пяти".

«Хорошо. Я проговорю с ним сегодня вечером. Спасибо, Тед.»

Второй Звонок: Кети

Следующий звонок – в магазин той же самой компании на North Broad Street.

«Привет, Электронный Город.

Кети на проводе, чем могу вам помочь?»

«Кети, Привет. Это – Вильям Хедли, из магазина на West Girard. Как идут сегодня дела?»

«Неважно, а что случилось»

«У меня есть клиент, который пришел по акции “сотовый телефон за один цент”. Знаешь что я имею в виду?»

«Знаю. Я продала пару таких на прошлой неделе».

«У вас еще есть телефоны, которые идут с этой акцией?»

«Получили кучу таких».

«Прекрасно. Я только что продал один клиенту. Парень заплатил кредит; мы подписали с ним контракт. Телефон оказался бракованным, и у нас больше нет ни одного телефона. Я так смущен. Вы можете мне помочь? Я пошлю его в ваш магазин, чтобы приобрести телефон. Вы можете продать ему телефон за один цент? И он обязан перезвонить мне, как только он получит телефон, чтобы я смог ему рассказать про акцию».

«Да, конечно. Пришлите его сюда».

«Хорошо. Его имя Тед. Тед Янеси.»

Когда парень, который назвал себя Тедом Янеси, появился в магазине на улице North Broad St. Кети выписала счет и продала сотовый телефон за один цент, так как ее просил коллега. Она попалась на трюк мошенника.

Когда пришло время заплатить, покупатель не имел ни цента в кармане, так что он добрался до небольшой тарелки с мелочью у кассового аппарата, взял один, и дал девушке за регистрацию. Он получил телефон, не платя ни одного цента за это.

Теперь он может прийти в другую компанию, которая использует телефоны того же стандарта и заказать себе другой тарифный план без контрактных обязательств.

Анализ обмана

Людям естественно доверять в более высокой степени коллеге, который что?то просит, и знает процедуры компании, жаргон. Социальный инженер в этом рассказе воспользовался преимуществом, узнав детали компании, выдавая себя за служащего компании, и прося помощи в другом филиале. Это случается между филиалами магазинов и между отделами в компании, люди физически разделяются и общаются по телефону, никогда не встречая друг друга.

Определение атаки

Эти таблицы помогут вам обнаружить атаку социального инженера.

Типичные методы действий социальных инженеров

Представляться другом?сотрудником

Представляться сотрудником поставщика, партнерской компании, представителем закона

Представляться кем?либо из руководства

Представляться новым сотрудником, просящим о помощи

Представляться поставщиком или производителем операционных систем, звонящим, чтобы предложить обновление или патч.

Предлагать помощь в случае возникновения проблемы, потом заставить эту проблему возникнуть, принуждая жертву попросить о помощи

Отправлять бесплатное ПО или патч жертве для установки

Отправлять вирус или троянского коня в качестве приложения к письму

Использование фальшивого pop?up окна, с просьбой аутентифицироваться еще раз, или ввести пароль

Записывание вводимых жертвой клавиш компьютером или программой

Оставлять диск или дискету на столе у жертвы с вредоносным ПО

Использование внутреннего сленга и терминологии для возникновения доверия

Предлагать приз за регистрацию на сайте с именем пользователя и паролем

Подбрасывать документ или папку в почтовый отдел компании для внутренней доставки

Модифицирование надписи на факсе, чтобы казалось, что он пришел из компании

Просить секретаршу принять, а потом отослать факс

Просить отослать документ в место, которое кажущееся локальным

Получение голосовой почты, чтобы работники, решившие перезвонить, подумали, что атакующий – их сотрудник

Притворяться, что он из удаленного офиса и просит локального доступа к почте.

Предупреждающие знаки атаки

Отказ назвать номер

Необычная просьба

Утверждение, что звонящий – руководитель

Срочность

Угроза негативными последствиями в случае невыполнения

Испытывает дискомфорт при опросе

Называет знакомые имена

Делает комплименты

Флиртует

Типичные цели атакующих

Факторы, делающие компанию более уязвимой к атакам

Большое количество работников

Множество филиалов

Информация о местонахождении сотрудников на автоответчике

Информация о внутренних телефонах общедоступна

Поверхностное обучение правилам безопасности

Отсутствие системы классификации информации

Отсутствие системы сообщения об инцидентах

От телефонного фрикинга к хакингу

Впервые я столкнулся с тем, что позднее стал называть социальной инженерией , в средней школе, когда встретил другого школьника, также увлечённого хобби под названием телефонный фрикинг.

Это было моё вступление в социальную инженерию, так сказать. Мой друг и ещё один телефонный фрикер, которого я повстречал немного позднее, давали мне послушать свои спланированные звонки в телефонную компанию. Я услышал, что они говорили, чтобы казаться убедительными, я узнал о различных отделениях и процедурах телефонной компании. Но «обучение» длилось недолго . Вскоре я всё это делал сам, совершенствуясь в процессе, делая всё даже лучше моих первых учителей.

Итак, мой жизненный путь на ближайшие 15 лет был предначертан. В средней школе одной из моих излюбленных шуток был захват неавторизованного доступа к телефонному коммутатору и подмена класса услуги товарищей по фрикингу. Когда они пробовали позвонить из дома, электронный голос в трубке предлагал опустить четвертак, потому что коммутатор телефонной компании воспринимал звонок как звонок с платного таксофона.

Я стал жадно поглощать всё, что мог узнать о телефонах: не только об электронике, коммутаторах и компьютерах, но также всё о корпоративной организации, процедурах и терминологии. Вскоре я, возможно, знал о телефонной системе больше среднего служащего компании. И я развил навыки в социальной инженерии до такого уровня, что к 17 годам я мог разговаривать с работниками телефонной компании почти о чём угодно, без разницы – лично или по телефону.

Моя всем известная хакерская карьера фактически началась, когда я был в средней школе. Пока я не могу описать всё в деталях, достаточно сказать, что одной из движущих сил моих первых хаков было желание быть принятым в хакерскую группу.

Тогда мы ещё использовали термин хакер по отношению к индивиду, который потратил огромное количество времени, копаясь в софте и железе, либо разрабатывая более эффективные программы, либо обходя ненужные шаги, чтобы сделать работу быстрее. Сейчас термин стал бранным словом, означая «умышленный преступник». На этих страницах я использую термин хакер в том смысле, которым он всегда был – в его первоначальном значении.

После школы я изучал компьютеры в Учебном Компьютерном Центре в Лос?Анджелесе. Спустя несолько месяцев, школьный компьютерный администратор обнаружил, что я нашёл уязвимость в операционной системе и заполучил полные администраторские привилегии на их IBM миникомпьютере. Лучшие компьютерные эксперты из преподавательского штата не смогли понять, как я это сделал. Возможно, это был один из первых примеров, когда «хакера взяли на работу», мне сделали предложение, от которого я не мог отказаться: сделать почётный проект по улучшению безопасности школьного компьютера или иметь дело с обвинением в хакинге системы. Конечно, я выбрал почётный проект и с почестями закончил получение высшего образования.

Переводя стрелки

Молодой человек, которого я назову Майклом Паркером, был из тех людей, которые соображают немного поздно, что хорошо оплачиваемая работа достается обычно людям, окончившим колледж. У него был шанс поступить в местный колледж с получением частичной стипендии и займа на обучение, но это значило работать ночами и выходными, чтобы платить за аренду, еду, газ и авто страховку. Майкл, который всегда любил находить короткие пути решения проблемы, подумал, что, возможно, существует другой путь, который позволит быстрее выплатить долг и затратить меньше усилий. Дело в том, что он занимался изучением компьютеров с десяти лет и находил заманчивым изучать их работу, так что он решил посмотреть, может ли он создать себе ускоренный диплом бакалавра компьютерных наук.

Получение диплома без почета

Он мог вломиться в компьютерную систему государственного университета, найти записи того, кто получил диплом с оценками «хорошо» и «отлично», скопировать их, вписать свое имя и добавить в записи выпускников того года. Обдумывая эту идею, он понял, что существуют и другие записи и студентах, проживающих в кампусе, их платежах. И создавая записи лишь о прослушанных курсах и классах, можно сильно проколоться.

Составляя план дальше, он понял, что может достичь своей цели, посмотрев, нет ли выпускников с его фамилией, получивших степень компьютерных наук в соответствующий отрезок времени. Если так, можно лишь изменить личный социальный номер на рабочих формах; любая компания, проверяющая его имя и личный социальный номер, увидит, что он действительно владеет указанным званием (это не понятно большинству людей, но очевидно для него, что если он укажет один социальный номер на заявлении о приеме на работу и затем, если его наймут, укажет свой реальный. Большинство компаний никогда не проверяют, чей номер указал нанимающийся).

Включаясь к проблеме

Как найти Майкла Паркера в университетских записях? Он представлял себе это так: пойти в главную библиотеку в университетском кампусе, сесть за компьютерный терминал, выйти в интернет и получить доступ к сайту университета.

Затем он позвонил в регистрационный офис. С ответившим человеком он провел стандартную для социального инженера беседу: «Я звоню из компьютерного центра, мы меняем конфигурацию сети и хотим убедиться, что не нарушили ваш доступ. К какому серверу вы подключаетесь?»

«Что значит сервер?» – спросили его.

«К какому компьютеру вы присоединяетесь, когда хотите получить академическую информацию о студентах?»

Ответ admin.rnu.edu дал ему имя компьютера, в котором хранились записи о студентах. Это был первый кусочек головоломки. Теперь он знал свою цель.

LINGO:

Dumb terminal ?"немой терминал". терминал, который не содержит свой микропроцессор. Такие терминалы могут принимать лишь простые команды и отображать буквы и цифры

Он впечатал тот URL и не получил ответа – как и ожидалось, там стоял файрвол, блокирующий доступ. Он запустил программу, отображающую наличие сервисов, которые он мог запустить на удаленном компьютере и нашел открытый порт телнета, который позволял компьютеру удаленно присоединиться к другому компьютеру и получить к нему доступ, так как можно было использовать dumb terminal . Все, что ему нужно было знать, чтобы получить доступ?это обычный логин пользователя и пароль.

Он еще раз позвонил в регистрационный офис, прислушиваясь внимательно, чтобы убедиться, что разговаривает с другим человеком. Ему ответила женщина, и он опять представился работником компьютерного центра. Он сказал, что они установили новый продукт для хранения административных записей и просит, чтобы она присоединилась к новой системе, которая все еще в стадии теста, чтобы проверить, правильно ли она работает. Он дал ей IP?адрес и провел через весь процесс.

Фактически, IP –адрес принадлежал компьютеру Майкла в библиотеке кампуса. Используя вышеназванный в этой главе процесс, он создал симулятор программы – ловушки, чтобы узнать под каким логином и паролем она заходит в систему студенческих записей. «Не работает», – ответила она. «Выдается сообщение, что логин неверен».

К этому моменту, симулятор передал символы имени ее аккаунта и пароля на терминал Майкла; миссия выполнена. Он ответил ей, что некоторые аккаунты еще не перенесены на эту машину. Но сейчас он внесет ее аккаунт и перезвонит ей. Очень внимательный к сокрытию следов, как и всякий опытный социальный инженер, он мог уточнить, что перезвонит позже, чтобы сказать, что тестовая система плохо работает, но если все будет хорошо, то ей перезвонят.

Полезный секретарь

Теперь Майкл знал, к какой системе необходимо получить доступ, имел логин и пароль. Но какими командами ему надо пользоваться, чтобы найти файлы с необходимой информацией, верным именем и датой? Студенческая база данных явно отвечает специфическим требованиям регистрационного офиса и имеет особый путь доступа к информации.

Первым шагом в решении этой проблемы было найти человека, который провел бы его через все ужасы поиска студенческой базы данных. Он вновь позвонил в регистрационный офис, опять выйдя на другого человека. Сказав, что звонит из деканата факультета инжиниринга, он спросил у женщины, кто бы мог помочь ему, так как возникли некоторые проблемы с доступом к студенческим академическим записям.

Немного позже он уже разговаривал с администратором базы данных и успешно играл на его симпатиях.

"Меня зовут Марк Селлерс, из офиса регистрации. Вы чувствуете ко мне жалость, да? Извините за звонок, но дело в том, что все старшие на совещании и вокруг нет никого, кто бы мог помочь мне. Мне необходимо восстановить список выпускников со степенью бакалавра компьютерных наук в период между 1990 и 2000 годами. Он нужен им к концу дня, но у меня он отсутствует, а я так долго стремился получить эту работу. Не будете ли вы так добры помочь парню, попавшему в беду? "Помогать людям, попавшим в беду было тем, что обычно делал администратор базы данных, и он терпеливо объяснил Майклу каждый шаг.

К тому времени, как они закончили разговор, Майкл загрузил вводный лист выпускников с необходимым дипломом за те года.

Через несколько минут он обнаружил двух Майклов Паркеров, выбрал одного из них и получил его личный социальный номер, как и другую информацию, хранящуюся в базе данных.

Он только что стал Майклом Паркером, получившим звание бакалавра компьютерных наук в 1998 году.

Анализ обмана

Атакующий использовал одну уловку, о которой я раньше не упоминал: Атакующий попросил администратора провести его через весь процесс шаг за шагом. Достаточно сильное и эффективное действо, аналогичное тому, как если бы вы попросили владельца магазина помочь вынести вам предметы, которые вы только что из него украли.

Сообщение от Митника

Пользователи компьютера даже не подозревают о наличии угроз и уязвимостей, связанных с социальным инжинирингом, который существует в нашем мире высоких технологий. Они имеют доступ к информации, не разбираясь в деталях работы, не осознавая важности некоторых мелочей. Социальный инженер выберет своей целью работника с низким уровнем владения компьютером.

Поддержание бдительности

Большинство людей знает, что интерес к обучению даже важным навыкам потухает со временем, разгораясь периодически. Поэтому жизненно важно поддерживать интерес сотрудников к изучению предмета безопасности и защиты от атак постоянно.

Один из методов сохранять безопасность основой мышления работника заключается в том, чтобы сделать информационную безопасность своеобразной работой, обязанностью каждого на производстве. Это ободряет сотрудника, потому что он чувствует себя одной из частей слаженного механизма безопасности компании. С другой стороны здесь существует сильная тенденция «безопасность – не моя работа, мне за нее не платят».

Если основная ответственность за информационную программу безопасности, обычно лежит на сотруднике отдела безопасности или отдела информационных технологий, то разработку такой системы лучше вести совместно со специальным отделом проведения тренинга.

Программа по поддержанию бдительности должна быть как можно более интерактивной и использовать любые доступные каналы для передачи сообщений, помогающих сотрудникам постоянно помнить о хороших привычках безопасности. Методы должны использовать все доступные традиционные каналы + особенные способы, которые разработчики программ только смогут придумать. К примеру, реклама, юмор и вредные советы – традиционные способы. Использование различных слов и написаний одних и тех же сообщений?напоминаний предохраняет их от назойливости и последующего игнорирования.

Список возможных действий для выполнения этой программы может включать:

Предоставление копий этой книги всем сотрудникам.

Информационные статьи, рассылки, напоминания, календари и даже комиксы.

Публикацию наиболее надежного работника месяца.

Специальные плакаты в рабочих помещениях.

Доски объявлений.

Печатные вкладыши в конвертах с зарплатой.

Рассылки с напоминаниями по электронной почте.

Хранители экрана и экранные заставки с напоминаниями.

Вещание напоминаний через голосовую почту.

Специальные наклейки на телефонах. Например: «Звонящий действительно тот, за кого себя выдает?»

Системные сообщения в компьютерной сети. Пример: при входе в систему под своим логином пользователь видит сообщение: «Если Вы пересылаете конфиденциальную информация по Email, не забудьте зашифровать ее!»

Постановку вопроса безопасности одним из постоянных на собраниях, пятиминутках и т.д.

Использование локальной сети для напоминаний в картинках, анекдотах и в виде любой другой информации, которая сможет заинтересовать пользователя и прочитать текст.

Электронные табло в общественных местах, например, в кафетерии, с часто обновляемой информацией о положениях политик безопасности.

Распространение буклетов и брошюр.

Изобретение трюков, таких как печения с предсказаниями с напоминаниями о безопасности вместо загадочных слов о будущем.

Вывод: напоминания должны быть своевременными и постоянными.

Полезный секретарь

Взломщик Роберт Джордэй регулярно вламывался в компьютерные сети компании мирового уровня Rudolfo Shipping, Inc. Компания в конце концов распознала, что кто?то занимается хакингом на их терминальном сервере, и происходит это через тот сервер, через который пользователь может присоединиться к любой компьютерной системе в компании. Чтобы обезопасить корпоративную сеть, компания решила требовать пароль дозвона на каждом терминальном сервере.

Роберт позвонил в Центр Сетевых Операций, позируя адвокатом из Юридического Отдела и сказал, что у него неприятности с присоединением к сети. Сетевой администратор, до которого он дозвонился, объяснил что недавно там были некоторые неувязки с безопасностью, так что всем пользователям с доступом по дозвону необходимо получить ежемесячный пароль у их менеджера. Роберт интересовался что за метод использовался для передачи ежемесячного пароля менеджеру, и как он мог его получить. Обернулось тем, что ответ был таков: пароль для следующего месяца посылался в деловой записке через офисную почту каждому менеджеру компании.

Это все упрощало. Роберт провел мальнькое исследование, позвонил в компанию сразу после первого числа месяца, и дозвонился до секретарши одного менеджера, которая представилась как Джанет. Он сказал, “Джанет, привет. Это Рэнди Голдштейн из отдела Исследований и Разработок. Я знаю я наверное получил записку с паролем этого месяца для залогинивания к терминальному серверу извне компании, но я не могу ее нигде найти. А вы получили вашу записку на этот месяц?”

Да, сказала она, получила.

Он спросил не могла бы она отправить эту записку ему по факсу, и она согласилась. Он дал номер факса секретарши вестибюля в другом здании кампуса компании, где он уже наладил все так чтобы факсы держали для него, и потом собирался устроить пересылку факса с паролем. Однако в этот раз Роберт использовал другой способ пересылки факса. Секретарю он дал номер факса который шел на онлайновую факсовую службу. Когда эта служба получила факс, авоматизированная система переслала его на адрес электронной почты подписчика.

Новый пароль пришел на электронный адрес мертвого сброса почты, который Роберт создал на бесплатной почтовой службе в Китае. Он был уверен, что даже если факс вообще отследили, расследователь рвал бы на себе волосы, пытаясь наладить сотрудничество с официальными лицами в Китае, которые, как он знал, более чем противились помогать в подобных делах. Лучшее из всего, ему вообще не надо было физически показываться в месте расположения факс?машины.

Сообщение от Митника

Искусный социальный инженер очень умен в побуждении других людей делать ему одолжения. Получение факса и перенаправление его в другое место выглядит настолько безобидно, что все это слишком просто убедить секретаря или кого?нибудь еще согласиться сделать это.

Полицейский набег

Представьте себе такую картину: Правительство пытается поймать человека по имени Артуро Санчез, который распространяет бесплатно фильмы через интернет. Голливудские компании утверждают, что он нарушает их права, а он считает, что лишь пытается подтолкнуть их к решению о размещении фильмов в сети для скачки. Он делает вывод, что такое действо может стать хорошим источником доходов для студий, которые обычно игнорируются всеми.

Ордер на обыск, пожалуйста

Придя поздно ночью домой, он еще издалека заметил, что окна в его квартире не горят, хотя в одном из них он оставлял свет.

Он разбудил соседей и выяснил, что в здании был совершен полицейский рейд. Но они заставили всех жильцов выйти на улицу, и никто не знал, в чьей квартире они устроили засаду. Он только мог добавить, что они выносили какие?то тяжелые предметы. И они не выводили никого в наручниках.

Артуро проверил свою квартиру. Плохой новостью было уведомление из полиции, чтобы он связался с ними через три дня. А еще худшей новостью было то, что они забрали все его компьютеры.

Артуро растворился в ночи, оставшись ночевать у своего друга. Но неизвестность мучила его. Как полиция все узнала? Неужели они следили за ним, но дали ему шанс уйти? Или случилось что?то другое? А может ли он предпринять что?то, чтобы не уезжать из города?

Прежде чем читать дальше, остановитесь и задумайтесь: Вы можете представить, каким образом полиция может пронюхать про вас все? Учитывая, что вы не засветились в политической деятельности, у вас нет друзей в полиции, каким образом они могут знать о вас, простом горожанине, всю информацию? Или это постарался социальный инженер?

Обдуривая полицию

Артуро удовлетворил свою потребность в информации следующим способом: для начала, он нашел номер ближайшего магазина видео?проката, позвонил им и узнал номер их факса.

Затем он позвонил в адвокатскую контору и запросил отдел по записям. Когда его соединили, он представился следователем округа Lake и заявил, что ему необходимо переговорить с клерком, хранящим информацию о доказательствах.

«Это я», – ответила женщина. «О, отлично», – сказал он. «Дело в том, что прошлой ночью был рейд в квартире подозреваемого и сейчас я пытаюсь найти показание присяжного».

«Мы располагаем информацию по адресу», – ответила она ему.

Он дал ей свой адрес, и ее голос зазвучал взволнованно. «О, да», – выдохнула она, «Я знаю о чем речь. Дело о нарушении авторских прав».

"Да, то самое. Я ищу показание присяжного и копию уведомления. "

"Отлично, они совсем недалеко. "

«Великолепно. Послушайте, я сейчас не на рабочем месте и через 15 минут у меня встреча по этому делу. И я был настолько рассеянным, что забыл файлы дома. Но времени вернуться у меня уже нет. Не могли бы вы отправить мне копии?»

«Конечно, без проблем. Я сделаю копии, вы можете прийти прямо сейчас и забрать их».

«Здорово, но понимаете, я сейчас на другом конце города. Не могли бы вы отправить их мне по факсу?»

Это создало небольшую проблему, но вполне преодолимую. «У нас здесь нет факса», – ответила она. «Но факс есть в офисе этажом ниже. Думаю, они позволят мне воспользоваться им».

Он сказал: «давайте я позвоню в этот офис и попрошу их».

Леди в офисе ответила, что может помочь, но ей бы хотелось знать, кто за это заплатит. Ей нужен был номер счета.

«Я узнаю номер счета и перезвоню вам», – ответил он.

Затем он снова позвонил в адвокатскую контору, представился полицейским и просто спросил секретаря номер счета данного офиса. Без малейшего сомнения ему ответили.

Звоня обратно в офис, чтобы предоставить номер счета, он попутно извинился перед леди, которой пришлось спускаться этажом ниже, чтобы отправить ему факс.

Заметка

Откуда социальный инженер знает детали многих операций?полицейских департаментов, офисов прокуратуры, деятельности телефонных компаний, специфических организаций, чья деятельность связана с телекоммуникациями и компьютерами, и может помочь в его атаках? Потому что его работа?знать это. Такие знания – товар социального инженера, так как являются оружием в достижении цели.

Сокрытие его пути

Артуро также предстояло предпринять еще пару шагов. Всегда была возможность, что кто?нибудь все разнюхает и, приехав в магазин, столкнется с парочкой копов, которые обнаружат свое присутствие лишь тогда, когда кто?нибудь попробует узнать про пришедший факс. Он выждал немного и затем вновь позвонил в офис, чтобы убедиться, что леди отправила факс.

Затем он позвонил в другой магазин и использовал уловку по теме «как он благодарен за предоставление работы и ему хочется написать благодарственное письмо менеджеру, которого, кстати, как зовут?» С этим маленьким кусочком информации он позвонил в первый магазин и сказал, что ему необходимо переговорить с их менеджером. Когда на другом конце провода подняли трубку, Артуро сказал: "здравствуйте, это Эдвард из магазина на 628 в Хартфильде. Мой менеджер, Анна сказала позвонить вам. У нас есть клиент, который чрезвычайно расстроен – кто?то дал ему факс не того магазина. Он здесь, ждет очень важного факса, который по ошибке был направлен в ваш магазин. "Менеджер пообещал найти этот факс и отправить в магазин в Хартфильде сразу же.

Артуро уже ждал во втором магазине, когда факс пришел туда. Заполучив копии, он позвонил леди из офиса и поблагодарил ее, добавив, что эти копии необязательно возвращать, их можно выкинуть. Затем он позвонил менеджеру первого магазина и также попросил его выкинуть копии факса. Таким образом, не осталось улик о его деятельности, кроме разговоров. Социальные инженеры знают, что безопасность никогда не бывает лишней.

Действуя в данном направлении, Артуро даже не пришлось платить денег за получение факса, и даже если бы полиция появилась в первом магазине, у него уже были на руках копии, и к тому времени он бы уже был вне пределов их досягаемости.

Конец этой истории: показание присяжного и предупреждение показали, что полиции было хорошо известно о деятельности Артуро. Это то, что ему следовало знать. К полуночи он пересек границу штата. Артуро был на пути к новой жизни, готовый начать свою деятельность заново.

Анализ обмана

Люди, которые напрямую работают в каких?либо поверенных офисах, в любом случае, находятся в прямом контакте с исполнителями закона – отвечают на вопросы, делают договоренности, получают сообщения. Кто?нибудь достаточно храбрый, чтобы назваться полицейским, представителем шерифа или кем?то еще, может добиться многого. Разумеется, если он не владеет терминологией или спотыкается через каждое слово от страха, никто не ответит на его запрос.

Сообщение от Митника

Вся правда заключается в том, что никто не застрахован от обмана со стороны социального инженера. Из?за темпа нашей повседневной жизни нам не хватает времени, чтобы задуматься над принятием какого?то решения, даже очень важного для нас. Запутанные ситуации, нехватка времени, эмоциональное напряжение могут очень легко сбить нас с толку. Таким образом, мы принимаем решение в спешке, не анализируя полученную информацию, такой процесс называется автоматическим ответом. Это работает и с государственными, городскими и местными представителями закона. Мы все?люди.

Получение необходимого дебетного кода было решено с помощью обыкновенного телефонного звонка. Затем Артуро сыграл на симпатии собеседника с помощью карты а?ля «через 15 минут у меня встреча по этому делу». И я был настолько рассеянным, что забыл файлы дома. Но времени вернуться у меня уже нет. " Она действительно пожалела его и решила помочь.

Затем, используя не один, а два магазина, Артуро обезопасил себя от ареста во время получения факса. Существуют и другие способы затруднения отслеживания факса: вместо отправки его в другой магазин, атакующий может дать номер, который будет похож на номер факса, но на самом деле будет являться номером бесплатного интернет – сервиса, который при получении факса для вас, автоматически перешлет его на ваш е?мэйл. Таким образом, он может быть скачан прямо на компьютер атакующего, который нигде не засветится, и в будущем у него не возникнет проблем. К тому же, адрес е?мэйл или электронный номер факса могут быть уничтожены, как только задание будет выполнено.

Понимание того, как атакующий может воспользоваться человеческой природой

Для того, чтобы разработать действенную программу обучения, Вы должны понять, почему люди в первую очередь уязвимы для атак. Для выделения этих тенденций в вашей программе, например, обратить на них внимание благодаря дискуссии – этим Вы поможете сотрудникам понять, как социальный инженер может манипулировать людьми.

Манипуляция начала изучаться социальными исследователями в последние 50 лет. Robert B. Cialdini, написавший в «Американской науке» (Февраль 2001), объединил результаты этих исследований и выделил 6 «черт человеческой натуры», которые используются в попытке получения нужного ответа.

Это 6 приемов, которые применяются социальными инженерами наиболее часто и успешно в попытках манипулировать.

Авторитетность

Людям свойственно желание услужить (удовлетворить запрос) человеку с авторитетом (властью). Как говорилось раньше, человек получит нужный ответ, если сотрудник уверен, что спрашивающий имеет власть или право задавать этот вопрос.

В своей книге «Влияние» Dr. Cialdini написал об обучении в 3 госпиталях Мидвестерна, в которых аппараты 22 медсестер соединялись с человеком, который выдавал себя за физиотерапевта, инструктируя административный персонал на выписку рецепта препарата (наркотика?) пациенту. Медсестры, которые получили это указание, не знали звонившего. Они не знали, действительно ли он доктор (а он им не был). Они получали инструкции для выписки рецепта по телефону, что нарушает политику безопасности госпиталя. Препарат, который указывался, не разрешен к применению, а его доза составляла в 2 раза большую, чем допустимая суточная норма – все это может опасно отразиться на состоянии здоровья пациента или даже убить его. Более чем в 95% случаев Cialdini сообщает, что «медсестра брала необходимую дозу из палаты с медикаментами и уже была на пути к палате указанного пациента», где перехватывалась наблюдателем, который сообщал ей об эксперименте.

Примеры атак:

Социнженер пытается выдать себя за авторитетное лицо из IT департамента или должностное лицо, выполняющее задание компании.

Умение расположить к себе

Люди имеют привычку удовлетворить запрос располагающего к себе человека, или человека со сходными интересами, мнением, взглядами, либо бедами и проблемами.

Примеры атак:

В разговоре атакующий пытается выяснить увлечения и интересы жертвы, а потом с энтузиазмом сообщает, что все это ему близко. Также он может сообщить, что он из той же школы, места, или что?то похожее. Социальный инженер может даже подражать цели, чтобы создать сходство, видимую общность.

Взаимность

Мы можем машинально ответить на вопрос, когда получаем что?то взамен. Подарком в этом случае может служить материальная вещь, совет или помощь. Когда кто?то делает что?то для нас, мы чувствуем желание отплатить. Эта сильная черта человеческой натуры проявляется тогда, когда получивший подарок не ждал (не просил) его. Один из самых эффективных путей повлиять на людей, чтобы получить благосклонность (расположить к себе, а, следовательно, получить информацию) – преподнести неявно обязывающий подарок.

Поклонники религиозного культа Хари Кришны очень опытны в умении получать влияние над человеком путем преподнесения подарка – книги или цветка. Если человек пробует вернуть, отказаться от подарка, дарящий мягко настаивает: «Это наш подарок Вам». Этот основной принцип взаимности использовался Кришнами для постоянного увеличения пожертвований.

Примеры атак:

Сотрудник получает звонок от человека, который называет себя сотрудником IT департамента. Звонящий рассказывает, что некоторые компьютеры компании заражены новым вирусом, который не обнаруживается антивирусом. Этот вирус может уничтожить (повредить) все файлы на компьютере. Звонящий предлагает поделиться информацией, как решить проблему. Затем он просит сотрудника протестировать недавно обновленную утилиту, позволяющую пользователю сменить пароли. Служащему неудобно отказать, потому что звонящий лишь предлагает помощь, которая защитит пользователей от вируса. Он хочет отплатить, сделав что?нибудь для «доброго человека». Например, ответить на пару вопросов…

Ответственность

Люди меют привычку исполнять обещанное. Раз пообещав, мы сделаем все, потому что не хотим казаться не заслуживающими доверия. Мы будем стремиться преодолеть любые препятствия для того, чтобы сдержать слово или выполнить обязанность.

Примеры атак:

Атакующий связывается с подходящим новым сотрудником и советует ознакомиться с соглашением о политиках безопасности и процедурах, потому что это – основной закон, благодаря которому можно пользоваться информационными системами компании. После обсуждения нескольких положений о безопасности атакующий просит пароль сотрудника «для подтверждения согласия» с соглашением. Он должен быть сложным для угадывания. Когда пользователь выдает свой прароль, звонящий дает рекомендации, как выбирать пароли в следующий раз, чтоб взломщикам было сложно подобрать их. Жертва соглашается следовать советам, потому что это соответствует политике компании. К тому же рабочий предполагает, что звонивший только что подтвердил его согласие следовать соглашению.

Социальная принадлежность к авторизованным

Людям свойственно не выделяться в своей социальной группе. Действия других являются гарантом истинности в вопросе поведения. Иначе говоря, «если так делают другие, я тоже должен действовать так».

Примеры атак:

Звонящий говорит, что он проверяющий и называет имена других людей из департамента, которые занимаются проверкой вместе с ним. Жертва верит, потому что остальные названные имена принадлежат работникам департамента. Затем атакующий может задавать любые вопросы, вплоть до того, какие логин и пароль использует жертва.

Ограниченное количество «бесплатного сыра»

Еще одна из потенциально опасных для безопасностии информации человеческих черт – вера в то, что объект делится частью информации, на которую претендуют другие, или что эта информация доступна только в этот момент.

Примеры атак:

Атакующий рассылает электронные письма, сообщающие, что первые 500 зарегистрировавшихся на новом сайте компании выиграют 3 билета на примьеру отличного фильма.Когда ничего не подозревающий сотрудник регистрируется на сайте, его просят ввести свой адрес электронного почтового ящика на рабочем месте и выбрать пароль. Многие люди, чтоб не забыть множество паролей, часто используют один и тот же во всех системах. Воспользовавшись этим, атакующий может попытаться получить доступ к целевому рабочему или домашнему компьютеру зарегистрировавшегося.

Некоторые хакеры стирают файлы или

(Preface)

Перевод: Yarlan Zey (yarlan@pisem.net)

Некоторые хакеры стирают файлы или целые жёсткие диски – их называют кракерами или вандалами . Некоторые хакеры?новички не заботятся об изучении технологии, а просто скачивают хакерский инструментарий для взлома компьютерных систем – их называют скрипт?кидди . Более опытные хакеры с навыками в программировании разрабатывают хакерские программы и рассылают их по сетям и ББС. И ещё, есть индивиды, которые не интересуются технологией, но используют компьютер просто как средство для хищения денег, товаров и услуг.

Не смотря на созданный средствами массовой информации миф о Кевине Митнике, я – не злонамеренный хакер.

Но я начну всё по порядку.

Предотвращение обмана

Ваша компания ответственна за то, чтобы предупредить работников насколько серьёзной может быть выдача непубличной информации. Хорошая продуманная информационная политика безопасности вместе с надлежащим обучением и тренировками улучшат понимание работников о надлежащей работе с корпоративной бизнес?информацией. Политика классификации данных поможет вам осуществить надлежащий контроль за раскрытием информации. Без политики классификации данных вся внутренняя информация должна рассматриваться как конфиденциальная, если не определено иначе.

Примите к сведению эти шаги для защиты вашей компании от распространения кажущейся безвредной информации:

Отдел информационной защиты должен проводить обучения, детализуя методы, используемые социальными инженерами. Один метод, описанный выше, касается получения кажущейся нечувствительной информации и использование её для получения краткосрочного доверия. Каждый работник должен знать, что когда у звонящего есть знания о процедурах компании, лексике и внутренних идентификаторах, он должен подтвердить личность звонящего или получить от него разрешение на получение того, что он хочет. Звонящий может быть обычным работником или подрядчиком с необходимой внутренней информацией. Соответственно, на каждой корпорации лежит ответственность за определение соответствующего опознавательного метода, для использования в случаях, когда работники взаимодействуют с людьми, которых не могут узнать по телефону.

Человек или люди, ответственные за составление политики классификации данных, должны исследовать типы данных, которые кажутся безвредными и могут быть использованы законными служащими для получения доступа, но могут привести к получению важной информации. Хотя вы никогда не открыли бы коды доступа к вашей карте ATM, вы сказали бы кому?нибудь, какой сервер вы используете для разработки программных продуктов? Может ли кто?нибудь, притворяющийся кем?то с законным доступом к корпоративной сети, использовать эту информацию?

Иногда одно только знание внутренней терминологии может заставить социального инженера казаться авторитетным и хорошо осведомлённым.

Какими мерами может воспользоваться ваша организация, чтобы уменьшить вероятность, что социальные инженеры воспользуются преимуществом над природными инстинктами ваших служащих, чтобы поверить людям? Вот некоторые меры.

Защитите ваших клиентов

В наш электронный век многие компании, продающие что?то потребителю, сохраняют кредитные карты в файле. На то есть причины: он облегчает клиенту работу, обеспечивая информацией о кредитной карточке всякий раз, когда он посещает магазин или веб?сайт, чтобы оплатить. Тем не менее, практика огорчает.

Если Вам приходится сохранять номера кредитных карточек в файле, то это должно сопровождаться мерами безопасности, которые включают шифрование или использование управления доступом. Служащие должны быть подготовленными, чтобы распознать трюки социальных инженеров, как в этой главе. Служащий компании, которого вы никогда лично не видели, ставший телефонным другом, может быть не тем, за кого он себя выдает. Ему необязательно знать, как получить доступ к секретной информации клиента, потому что он может вовсе не работать в вашей компании.

Сообщение от Митника

Все должны быть осведомлены о методах действия социальных инженеров: собрать как можно больше информации о цели, и использовать, эту информацию, чтобы приобрести доверие как будто он свой человек. А затем перейти в нападение!

Разумное доверие

Не только люди, имеющие доступ к важной информации – разработчики программного обеспечения, сотрудники в научно?исследовательских и опытно?конструкторских работ, должны быть защищены от атаки. Почти каждый в вашей организации должен быть обучен защищать предприятие от промышленных шпионов и похитителей информации.

Создавая основы, нужно начать с обследования предприятия – доступ к банкам информации, уделяя внимание каждому важному, критическому аспекту, ценным активам, и спрашивая, какие методы нападения могут использовать, чтобы с помощью техники социальной инженерии получить доступ к этим ценным данным. Соответственная подготовка для людей, которые имеют доступ к такой информации, должна проектироваться вокруг ответов на эти вопросы.

Один из наиболее мощных трюков социального инженера включает «перевод стрелок». Это именно то, что вы видели в этой главе. Социальный инженер создает проблему, а потом чудесным образом ее решает, обманом заставляя жертву предоставить доступ к самым охраняемым секретам компании. А ваши сотрудники попадутся на эту уловку? А вы позаботились о создании и применении специальных правил безопасности, которые могли бы предотвратить такое?

Учиться, учиться и еще раз учиться

Есть старая история о туристе в Нью?Йорке, который остановил мужчину на улице и спросил: «Как пройти к Carnegie hall»? Мужчина ответил: «Тренироваться, тренироваться, тренироваться». Все уязвимы к атакам социальных инженеров, и единственная эффективная система защиты компании – обучать и тренировать людей, давая им необходимые навыки для распознавания социального инженера. А потом постоянно напоминать людям о том, что они выучили на тренировке, но способны забыть.

Все в организации должны быть обучены проявлять некоторую долю подозрения при общении с людьми, которых они не знают лично, особенно когда кто?либо просит любой вид доступа к компьютеру или сети. Это естественно для человека – стремиться доверять другим, но как говорят японцы, бизнес это война. Ваш бизнес не может позволить себе ослабить защиту. Корпоративная техника безопасности должна четко отделять положенное и не положенное поведение.

Безопасность – не «один размер на всех». Персонал в бизнесе обычно разделяет роли и обязанности, и у каждой должности есть свои уязвимости. Должен быть базовый уровень обучения, который надо пройти всем в компании, но кроме того каждый сотрудник должен быть обучен в соответствии со своим профилем работы придерживаться некоторых процедур, которые уменьшают вероятность возникновения упомянутых в этой главе проблем. Люди, которые работают с важной информацией или поставлены на места, требующие доверия, должны получить особое специализированное обучение.

Безопасное хранение важной информации

Атаки социальных инженеров могут стать еще более деструктивными, когда атакующий использует элементы технологии. Предотвращение этого вида атаки обычно включает в себя меры безопасности на человеческом и технологическом уровне.

Просто скажи «Нет»

В первой истории в этой главе, служащий компании RCMAC не должен был снимать статус deny terminate с 10 телефонных линий без ордера, подтверждающего изменение. Недостаточно того, чтобы сотрудники знали правила безопасности и процедуры; сотрудники должны понимать, насколько важны эти правила для компании для предотвращения нанесения ущерба.

Правила безопасности должны не должны поощрять отклонение от процедуры, используя систему поощрений и последствий. Естественно, правила безопасности должны быть реалистичными, не призывающие сотрудников выполнять слишком обременительные вещи, которые, скорее всего, будут проигнорированы. Также, программа обучения (ликбеза) по безопасности должна убедить служащих, что надо выполнять поручения по работе быстро, но кратчайший путь, пренебрегающий системой безопасности, может оказаться вредным для компании и сотрудников.

Та же осторожность должна присутствовать при предоставлении информации незнакомому человеку по телефону. Не смотря на то, как убедительно он представил себя, невзирая на статус или должность человека в компании, никакая информация, которая не предназначена для общественного доступа, не должна быть предоставлена, пока личность звонящего не будет установлена. Если бы эти правила строго соблюдались, социально?инженерный план в этом рассказе потерпел бы неудачу, и федеральный заключенный Гондорфф никогда не смог бы спланировать еще одну аферу с его приятелем Джонни.

Этот единственный пункт настолько важен, что я повторяю его на протяжении всей книги: проверяйте, проверяйте, проверяйте. Каждая просьба, не сделанная лично, никогда не должна быть выполнена без подтверждения личности просящего – и точка.

Уборка

Для любой фирмы, у которой нет охранников круглосуточно, план, где атакующий получает доступ к офису на несколько часов – трудность.

Когда спрашивают любую ценную, чувствительную, или критически важную информацию, которая может сослужить выгоду конкуренту или кому угодно еще, сотрудники должны быть осведомлены, что использование услуги “caller ID” в смысле подтверждения личности звонящего извне недопустимо. Некоторые другие средства подтверждения должны быть использованы, такие как сверка с куратором того человека по поводу того, что запрос был соответствующим, и что у пользователя есть авторизация для получения информации.

Процесс проверки требует балансировочного акта, который каждая компания должна определить для себя: безопасность против продуктивности. Какой приоритет будет назначен для усиления мер безопасности? Будут ли сотрудники сопротивляться следованию процедур безопасности, и даже обходить их в порядке дополнения к их рабочим обязанностям? Понимают ли сотрудники почему безопасность важна для компании и для них самих? На эти вопросы должны быть найдены ответы чтобы разработать политику безопасности, основанную на корпоративной культуре и деловых нуждах.

Большинство людей неизбежно видят досаду во всем, что пересекается с выполнением их работы, и могут обойти любые меры безопасности, которые кажутся пустой тратой времени. Мотивировать сотрудников сделать безопасность частью их повседневных обязанностей через обучение и осведомленность – это и есть ключ.

И хотя сервис “caller ID” никогда не должен использоваться в смысле аутентификации для голосовых звонков извне компании, другой метод, называемый Автоматическим Определением Номера (АОН – Automated Number Identification, ANI), может. Эта услуга предоставляется когда компания подписывается на бесплатные услуги, где компания платит за исходящие звонки и надежна для идентификации. В отличие от “caller ID”, коммутатор телефонной компании не использует любого рода информацию, которая посылается от потребителя когда предоставляется номер вызывающего. Номер, передаваемый АОН’ом, является оплачиваемым номером, назначенным звонящей стороне.

Предупреждение обмана

Симпатия, вина и запугивание?это три очень популярных психологических трюка, используемых социальным инженером, и вышеперечисленные истории продемонстрировали тактику действий. Но что можете сделать вы и ваша компания, чтобы избежать данных типов атак?

Защита информации

Некоторые истории в этой главе показывают опасность отправки файла кому?то незнакомому, даже человеку, который представляется работником вашей компании, а файл отправляется по внутренней сети на е?мэйл или факс.

Службе безопасности компании необходимо выстроить схему, обеспечивающую безопасность при пересылке важной информации какому?то незнакомому лично отправителю. Особые процедуры должны быть разработаны для передачи файлов с важной информацией. Когда запрос поступает от незнакомого человека, должны быть предприняты шаги к подтверждению его личности. Также должны быть установлены различные уровни доступа к информации.

Вот некоторые способы, которые следует обдумать:

Установите, насколько необходимо спрашивающему это знать (что может потребовать получения одобрения со стороны владельца информации)

Храните логи всех транзакций

Утвердите список людей, которые специально обучены процедурам передачи информации и которым вы доверяете отправку важной информации. Требуйте, чтобы лишь эти люди имели право отсылать информацию за пределы рабочей группы.

Если запрос на информацию пришел в письменном виде (е?мэйл, факс или почта), предпримите особые шаги, чтобы убедиться в верности указываемого источника.

О паролях

Все сотрудники, которые имеют доступ к важной информации, а в наше время это все, кто имеют доступ к компьютеру, должны понимать, что даже такая простая процедура, как смена пароля, может привести к серьезной бреши в безопасности системы.

Занятия по безопасности должны включать в себя тему паролей и быть сфокусированы на процессе смены пароля, установки приемлемого пароля и опасностях, связанных с участием посторонних в этом. Занятия должны научить сотрудников подозрительно относиться к любому запросу по поводу их пароля.

Заметка

Именно на паролях сосредоточены атаки социальных инженеров, которые мы рассмотрели в отдельной секции в главе 16, где вы также найдете особые рекомендации по данной теме.

Группа по отчетам

Ваша служба безопасности должна предоставить человека или группу, сформированную, как орган, в который поступали бы отчеты о подозрительной деятельности, направленной на атаку вашей организации. Все рабочие должны знать, куда обратиться в случае подозрения на электронное или физическое вторжение. Телефонный номер такого места всегда должен быть на виду, чтобы служащим не приходилось разгребать кучи бумаг в поисках его, во время попытки атаки.

Защитите вашу сеть

Служащие должны осознавать, что имя сервера или компьютера в сети это не пустяковая информация, а важная настолько, что может дать атакующему знание своей цели.

В частности, люди, такие как администраторы баз данных, которые работают с программным обеспечением, принадлежат к категории людей, которые располагают технической информацией, так что они должны работать в условиях жестких правил, устанавливающих личность человека, обратившегося к ним за советом или информацией.

Люди, которые регулярно предоставляют помощь в компьютерной сфере, должны отлично распознавать запросы, на которые нельзя ни в коем случае отвечать, понимая, что это может быть атакой социального инженера.

Намного хуже осознавать, что в вышеупомянутой ситуации, атакующий подпадал под критерий законности: он звонил из кампуса, находился на сайте, требующем знание логина и пароля. Это лишь подтверждает необходимость наличия стандартной процедуры идентификации любого, запрашивающего информацию, особенно в данном случае, когда звонящий просил помощи в доступе к конфиденциальной информации.

Все эти советы особенно важны для колледжей и университетов. Ни для кого не новость, что хакинг – любимое времяпровождение для многих студентов, и также не секрет, что очень часто факультетские записи бывают целью их атак. Угрозы взлома стали настолько серьезны, что многие компании считают кампусы неким источником зла и добавляют в файрвол правило, блокирующее доступ с компьютеров, имеющих адрес *.edu

Короче говоря, все студенческие и персональные записи любого характера должны рассматриваться как возможные цели для атак и быть хорошо защищены.

Тренировочные советы

Большинство атак такого плана очень просто отразить для человека, знающего, чего ожидать.

Для корпораций необходимо проведение фундаментальной подготовки к такого рода ситуациям, но существует также необходимость напоминать людям об их знаниях.

Используйте яркие заставки, которые будут появляться при включении компьютера и содержать новый совет по безопасности каждый раз. Сообщение должно быть сделано таким образом, чтобы оно не исчезало автоматически, но требовало от пользователя нажатия на совет, который он / она только что прочитали.

Другой подход, который я могу посоветовать – это начать серию напоминаний о безопасности. Частые сообщения с напоминаниями очень важны; информирующие программы не должны иметь конца, сообщения должны иметь каждый раз разное содержание. Занятия показали, что такие сообщения более эффективны, когда написаны по?разному или используются различные примеры в них.

Еще один отличный способ – использовать короткие аннотации. Это не должна быть полная колонка, посвященная предмету. Лучше сделать пару?тройку маленьких колонок, как маленький экран в вашей собственной газете. В каждом случае такого письма представляйте очередное напоминание в коротком, хорошо запоминающемся виде.

Проверка и классификация информации

Эти таблицы и списки помогут вам ответить на просьбы или действия, которые могут быть атакой социального инженера.

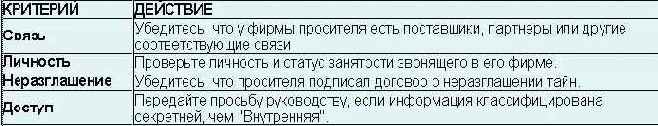

Подтверждение личности

Проверка, работает ли еще сотрудник

Процедура, позволяющая узнать, может ли просителя получить информацию

Критерии подтверждения личности людей, не являющихся сотрудниками

Классификация информации

[1] в русском переводе – «Хакеры» – прим.редактора

[2] Automated Teller System Personal Identifiacation Number – персональный идентификационный номер для системы “автоматизированный кассир”

Рассказ Кевина

Некоторые хакеры стирают чужие файлы или целые жёсткие диски; их называют кракерами или вандалами. Некоторые из хакеров?новичков не заботятся об изучении технологии, они просто скачивают хакерский инструмент для взлома компьютерных систем; их называют script kiddies. Более опытные хакеры с навыками в программировании разрабатывают хакерские программы и рассылают их по сети и ББСкам. И ещё, есть индивидуумы, которые не интересуются технологией, они просто используют компьютер для захвата чужих денег, товаров или услуг. Не смотря на миф о Кевине Митнике, созданный медиа, я не злонамеренный хакер. То, что я делал, даже не было противозаконно, когда я это начал, но стало преступлением после принятия нового законодательства. Я всё равно продолжал это делать и был пойман. Моя тяжба с правительством была основана не на преступлениях, а на создании из моего случая прецедента. Я не заслужил, чтобы меня преследовали как террориста или опасного преступника: обыскивали мою квартиру с неподписанным ордером; сажали в одиночную камеру на целые месяцы; отказывали в фундаментальных конституционных правах, гарантированных любому преступнику; отказывали не только в залоге, но и в слушании залога; и годами бороться, чтобы получить правительственные улики, чтобы мои адвокаты смогли подготовиться к моей защите.

Что касается моего права на быстрое испытание? Каждые шесть месяцев втечение нескольких лет я стоял перед выбором: подписать бумагу об отказе от конституционного права на быстрое испытание или пройти через испытание с неподготовленным адвокатом; я выбирал первое. Но я отклоняюсь от своего рассказа. Возможно, мой жизненный путь сложился в ранней юности. Я был счастливым ребёнком, но маялся от скуки. После того как мой отец разбился, когда мне было 3, моя мать работала официанткой, чтобы нас прокормить. Она целыми днями работала по сумасшедшему графику и я почти всё время был предоставлен сам себе. Я сам был своей няней. Жизнь в долине Сан?Фернандо открыла мне возможность исследовать целый Лос?Анджелес, и к 12 годам я обнаружил, как можно бесплатно путешествовать по всей великой Л.А.

долине. Однажды я обнаружил, что водители используют необычную модель дырокола, чтобы отмечать на билете день, время и маршрут. Отвечая на мои тщательно подготовленные вопросы, знакомый водитель рассказал мне, где можно купить такой дырокол. Обычно со своим билетом вы можете только пересесть на другой автобус и продолжить поездку в своём направлении, но я разработал способ как бесплатно путешествовать в любом направлении. Чистые билеты можно было найти в парке: мусорные корзины около автобусных терминалов всегда переполнены книгами с неиспользованными билетами, которые водители выбрасывали в конце маршрута. При помощи дырокола я мог наделать своих билетов и путешествовать в любую точку Л.А., куда ходили автобусы. Вскоре я помнил расписания автобусов всей системы. Это был пример моей удивительной способности запоминать некоторые виды информации, сейчас я помню телефонные номера, пароли и другие вещи такие же далёкие, как и моё детство. Также в ранние годы открылась моя способность магического воздействия на людей. Когда я обнаружил, как работает новая уловка, я начал её отрабатывать, пока не достиг мастерства. Я находил некоторое удовольствие в одурачивании людей. Мой переход от телефонного фрикинга к хакингу произошёл в старших классах, когда я столкнулся с так называемой социальной инженерией и встретил другого студента, также увлечённого фрикингом. Телефонный фрикинг – это разновидность хакинга, когда вы исследуете телефонные сети, эксплуатируя телефонные системы и служащих телефонных компаний. Он показал мне некоторые уловки, которые он мог делать с телефонами, вроде получения любой информации телефонной компании о её клиентах и использования секретных тестовых номеров, чтобы делать бесплатные звонки на дальние расстояния. Бесплатные только для нас – намного позднее я узнал, что это были вовсе не секретные номера: счета приходили какому?нибудь абоненту MCI. Это было моё знакомство с социальной инженерией – мой детский сад, так сказать. Он и другой телефонный фрикер, которого я встретил позднее, давали мне послушать свои звонки в телефонную компанию.

Я узнал, как заставить себя звучать убедительно и узнал о различных офисах и процедурах телефонной компании. Но это «обучение» продолжалось недолго. Вскоре я всё это делал сам, делая даже лучше, чем мои первые учителя. Направление моей жизни на ближайшие 15 лет было определено.

Одной из моих любимейших шуток был захват неавторизованного доступа к телефонному коммутатору и подмена класса телефонной службы моего товарища по фрикингу. Когда он хотел позвонить из дома, то получал сообщение опустить гривенник, потому что коммутатор телефонной компании воспринимал его телефон как общественный телефон?автомат.

Я изучал всё, что касается телефонов – не только электронику, коммутаторы и компьютеры, но также организацию корпорации, процедуры и терминологию. Вскоре я, возможно, знал о телефонной системе больше, чем любой из служащих.

И я развил мои навыки в социальной инженерии настолько, что к 17 годам я мог говорить с большинством из служащих Telco почти о чём угодно, лично или по телефону. Моя хакерская карьера началась в старшей школе. Тогда мы использовали термин хакер к человеку, который потратил огромное количество времени, копаясь с софтом и железом, разрабатывал более эффективные программы или исключал всё ненужное, чтобы сделать работу быстрее. Сейчас термин стал ругательством, означая «опасный преступник». Здесь я использую термин хакер в том же смысле, в каком он всегда использовался раньше, в более мягком смысле. В конце 1979 группа хакеров из Los Angeles Unified School District предложила мне взломать The Ark, компьютерную систему Digital Equipment Corporation, использовавшуюся для разработки софта для их операционной системы RSTS/E. Я хотел быть принятым в эту хакерскую группу, чтобы я мог узнать у них больше об операционных системах. Эти новые «друзья» знали номер диал?апа компьютерной системы DEC. Но они не могли войти без имени аккаунта и пароля. Когда вы кого?то недооцениваете, он может вернуться и ударить с фланга. В данном случае это был я, сумевший взломать систему DEC в столь юном возрасте.

Представившись Антоном Черновым (Anton Chernoff), одним из ведущих разработчиков проекта, я просто позвонил системному администратору. Я заявил, что не могу войти в один из «моих» аккаунтов, и убедил этого парня достаточно, чтобы он предоставил мне доступ и позволил мне выбрать пароль по своему усмотрению. В защите экстра класса любой пользователь, соединяющийся с системой, должен был ввести диал?ап пароль. Системный администратор дал мне его. Это был пароль «buffoon» (клоун), которым, я думаю, он себя почувствовал, когда стало понятно что произошло. Менее чем за 10 минут я получил доступ к RSTE/E системе DEC. И я вошёл не как обычный пользователь, у меня были все привилегии системного разработчика. Поначалу мои новые так называемые друзья не поверили, что я получил доступ к The Ark. Один из них отпихнул меня от клавиатуры с лицом, выражающим недоверие. Его рот открылся, когда он увидел, что я в привилегированном аккаунте. Позднее я обнаружил, что они начали копирование исходного кода компонентов к операционной системе DEC. Теперь была моя очередь удивляться. Когда они скопировали софт, они позвонили в отдел безопасности корпорации DEC и сказали, что кое?кто взломал корпоративную сеть компании. И выдали моё имя. Мои так называемые друзья сначала использовали мой доступ к исходному коду высокой секретности, а затем меня подставили.

Это был урок, и ещё не один такой урок мне пришлось выучить. Через несколько лет я неоднократно сталкивался с неприятностями, потому что я доверял людям, которых считал своими друзьями. После школы я изучал компьютеры в Обучающем Компьютерном Центре в Лос Анджелесе.

Через несколько месяцев мой школьный компьютерный администратор догадался, что я обнаружил уязвимость в их операционной системе и получил полные привилегии администратора на их миникомпьютере IBM. Лучшие компьютерные эксперты из их преподавательского штата не смогли найти как я это сделал. Это был один из моих ранних опытов «найма на работу». Мне сделали предложение, от которого я не смог отказаться: сделать почётный проект по повышению безопасности школьного компьютера или предстать перед обвинением во взломе системы.

Конечно, я выбрал почётный проект и с Почестью закончил получение высшего образования в Cum Laude. Становясь социальными инженерами, некоторые встают каждое утро с постели, боясь своей каждодневной рабочей рутины. Я был достаточно удачлив, чтобы наслаждаться своей работой. Вы не можете себе представить вызов, награду и удовольствие, которые я испытывал, когда работал частным сыщиком. Я затачивал свои таланты в искусстве под названием социальная инженерия – заставляя людей делать вещи, которые они обычно не делают для незнакомцев, и получая за это деньги. Для меня было нетрудно стать профессионалом в социальной инженерии. Мой отец вышел из семьи потомственных торговцев, так что искусство влияния и убеждения могло быть унаследованной чертой. Когда Вы объединяете склонность к обману людей с таланами влияния и убеждения, то достигаете профиля социального инженера. Вы могли бы сказать, что под эту классификацию попадают две специальности. Мошенник обманывает людей, чтобы забрать у них деньги. Социальный инженер обычно использует обман, влияние и убеждение, чтобы получить информацию. В то время, когда я проводил свои махинации с автобусными билетами, я был слишком мал, чтобы знать, что было плохого в том, что я делал. Я использовал талант, чтобы открывать секреты, которые не должен был знать. Я развивал этот талант, используя обман, умение заболтать людей, и развивая хорошо заточенные навыки манипулирования.

Чтобы развить навыки в моём ремесле (если я могу называть его ремеслом), я выбирал какой?нибудь кусок информации, неважно какой, и смотрел, мог ли мне его сообщить человек на другом конце телефонного провода. Через эти репетиции, вскоре я мог получить любую информацию, какую хотел. В Конгрессе, на эксперименте перед сенаторами Либерманом и Томпсоном я сказал: «Я получил неавторизованный доступ к компьютерным системам некоторых из крупнейших корпораций на планете и успешно проник в самые защищённые компьютерные системы. Чтобы получить исходные коды различных операционных систем и телекоммуникационных устройств и изучить их внутреннее устройство и уязвимости, я использовал как технические, так и нетехнические навыки».

Я искал секретную информацию об операционных системах, сотовых телефонах, только чтобы удовлетворить моё любопытство и убедиться, что я мог это сделать. Поток событий, изменивших мою жизнь, начался, когда я стал объектом статьи на титульном листе Нью?Йорк Таймс 4?го июля 1994 года.

Джон Марков (John Markoff) – медиа?мошенник

«Кевин Митник – взбесившийся компьютерный программист, использующий техническое колдовство и старое как мир мошенничество» (Нью?Йорк Таймс, 7/4/94). Используя старое как мир желание получить незаслуженное благосостояние, силу публичной лжи и дискредитирующие истории о своём объекте на титульном листе Нью?Йорк Таймс, Джон Марков был настоящим взбесившимся репортёром. Марков заработал более $ 1 млн., единолично создав то, что я называю «Мифом о Кевине Митнике.» Он стал очень богатым, используя ту же самую технологию, которую я использовал, чтобы компрометировать компьютерные системы и сети по всему миру: обман. Однако в данном случае жертвой обмана был не администратор системы или компьютерный пользователь, это был каждый, кто доверял новостям, опубликованным на страницах Нью?Йорк Таймс.

Самый разыскиваемый в киберпространстве

Безусловно, статья Маркова в Таймс была специально написана, чтобы получить контракт на книгу об истории моей жизни. Я никогда не встречался с Марковым, всё же он буквально стал миллионером, благодаря его клеветническому и дискредитирующему «репортажу» обо мне в Таймс и его книге «Киберпанк» (1991) [1]. В статью он включил несколько десятков утверждений обо мне, которые приводились как факты без указания источников, и даже минимальная проверка (проведения которой, как я думал, требуют у своих репортёров все первоклассные газеты) показала бы их несоответствие. В этой ложной и дискредитирующей статье Марков заклеймил меня «самым разыскиваемым в киберпространстве» без указания причин и подтверждающих свидетельств, как автор какой?нибудь бульварной газеты. В своей клеветнической статье Марков ложно заявлял, что я перехитрил ФБР; что я взломал компьютеры в NORAD (которые даже не соединены ни с одной из внешних сетей); и что я был компьютерным «вандалом», не смотря на тот факт, что я не повредил ни одного компьютера преднамеренно.

Эти и другие утверждения были полностью ложны и предназначены, чтобы вызвать страх по поводу моих способностей. В другом нарушении журналистской этики, в этой и всех последующих статьях обо мне Марков не смог скрыть личную враждебность за мой отказ участвовать в создании «Киберпанка». Кроме того, я стоил ему приличного потенциального дохода, отказавшись возобновить участие в фильме по мотивам книги. Также статья Маркова ясно предназначалась, чтобы уколоть американские правоохранительные агентства.

«… Кажется, силы правопорядка не способны поймать его …», писал Марков. Статья специально представляла меня как Общественного Врага Номер Один в киберпространстве, чтобы повлиять на Министерство Юстиции и поднять приоритет моего дела. Несколькими месяцами позже, нарушая закон и журналистскую этику, Марков и его кореш Тсутому Шимомура (Tsutomu Shimomura) участвовали в моём аресте как правительственные агенты. Оба были поблизости, когда для нелегального обыска моей квартиры и ареста использовали три неподписанных ордера. И во время расследования моей деятельности эти двое также нарушили закон, прервав мой телефонный звонок. Сделав меня злодеем, в своей последующей статье Марков представил Шимомуру как героя номер один в киберпространстве. Снова нарушая журналистскую этику и не раскрывая существовавшие ранее отношения: этот герой в течение нескольких лет был личным другом Маркова. Моё первое столкновение с Марковым произошло в конце 80?х, когда он и его жена Кати Хафнер (Katie Hafner) связались со мной во время создания книги «Киберпанк», которая должна была стать историей о трёх хакерах: немецком юноше Пенго (Pengo), Роберте Моррисе и обо мне.

В чём была моя выгода от участия? Ни в чём. Я не видел причины рассказывать им свою историю, если они собирались на ней заработать, так что я отказался помочь. Марков выдвинул мне ультиматум: или интервью, или информация из любого источника будет воспринята как правда. Он был по?настоящему расстроен и разозлён оттого, что я не буду сотрудничать, и дал понять, что у него есть средства, чтобы заставить меня пожалеть об этом.

Я стоял на своём и отказался сотрудничать, несмотря на давление. Опубликованная книга показывала меня как «Хакера с тёмной стороны». Я решил, что авторы преднамеренно включили неподтверждённые, ложные утверждения, чтобы отомстить мне за отказ. Придав моему символу зловещий вид и представив меня в чёрном свете, они, возможно, увеличили продажи книги. Однажды мне позвонил кинопродюсер с большими новостями: Голливуд заинтересовался фильмом о Хакере С Тёмной Стороны из Киберпанка. Я заявил, что история обо мне далека от истины, но он всё ещё был очень заворожен проектом. Я согласился на двухлетний контракт в $5000, плюс дополнительные $45000, если они доберутся до производства и дело сдвинется дальше. Когда срок контракта истёк, компания попросила о его продлении на 6 месяцев. К тому времени я нашёл выгодную работу, так что у меня было мало причин наблюдать за производством фильма, который показывал меня в таком неблагоприятном и ложном свете. Я отказался от продления. Это разрушило сделку с фильмом для всех, включая Маркова, который возможно ожидал от проекта огромного заработка. Это была ещё одна причина мстительного отношения Маркова ко мне. Когда «Киберпанк» был опубликован, у Маркова и его друга Шимимуры была переписка по email. Они оба подозрительно интересовались моим местонахождением и моей деятельностью. Удивительно, в одном e?mail сообщении содержалась информация, что я посещал Университет Невады в Лас Вегасе и пользовался студенческой компьютерной лабораторией. Могло ли это означать, что Марков и Шимомура собирались написать другую книгу обо мне? Иначе почему их волновало то, чем я занимался? Впоследствии Марков предпринял шаги, произошедшие в 1992 году.

Я приближался к концу моего условного заключения за взлом корпоративной сети Digital Equipment Corporation (DEC). Тем временем я узнал, что правительство готовило против меня другое дело за с проведение контрразведывательных действий по выяснению причины размещения телефонных жучков на телефонных линиях Лос?Анджелесcкой фирмы P.II.

В своих раскопках я нашёл подтверждение моих подозрений: люди из службы безопасности Pacific Bell действительно исследовали фирму. Итак, в Лос?Анджелесcком Окружном Департаменте Шерифа был сотрудник с компьютерным преступлением (по?совпадению этот сотрудник оказался братом?близнецом соавтора этой книги. Мир тесен.) Приблизительно в это время федералы внедрили своего информатора, чтобы он завёл меня в западню. Они знали, что я всегда старался держать козырные карты против любого агентства, которое за мной следило. Так что они сделали так, чтобы этот информатор вошёл ко мне в доверие и намекнул, что за мной наблюдают. Он также поделился со мной информацией о компьютерной системе, используемой в Pacific Bell, что позволило мне делать свои контр наблюдения. Когда я раскрыл его замыслы, я открыл свои карты и разоблачил его участие в мошенничестве с кредитными карточками во время его работы с правительством в качестве информатора.

Уверен, федералы оценили это! Моя жизнь изменилась в День Независимости 1994, когда рано утром меня разбудил мой пейджер. Звонивший сказал, чтобы я немедленно купил газету Нью?Йорк Таймс. Я не мог поверить, что Марков не только написал обо мне статью, но что Таймс поместила её на титульном листе. Первая мысль, пришедшая мне на ум, была о моей безопасности – теперь правительство существенно повысит свои усилия, чтобы меня найти. Меня обнадёжило то, что Таймс использовала очень неподходящую фотографию. Я не боялся, что меня узнают, потому что они выбрали настолько старую фотку, что она совсем не была на меня похожа! По мере прочтения статьи я понял, что Марков основывался на описании из своей книги о Кевине Митнике. Я просто не мог поверить, что Нью?Йорк Таймс рискнула напечатать его вопиюще ложные утверждения обо мне. Я чувствовал себя беспомощным. Даже если у меня будет возможность ответить, конечно, я не смогу собрать аудиторию, эквивалентную Нью?Йорк Таймс, чтобы опровергнуть возмутительную ложь Маркова. Я согласен, что мог быть болью в чьей?то заднице, но я никогда не уничтожал, не использовал против и никому не открывал полученную информацию.

Фактические потери компаний от моей хакерской деятельности составляли стоимость телефонных звонков, которые я делал за их счёт, деньги, затраченные компаниями, чтобы закрыть уязвимости в безопасности, и в некоторых случаях, может быть, стоимость переустановки систем и приложений компаний из страха, что я мог модифицировать софт, чтобы использовать его для получения доступа в будущем. Эти компании оставались бы уязвимыми к более худшим взломам, если бы моя деятельность не предупредила о слабых местах в линии их защиты. Хотя я причинил некоторые потери, мои действия и намерения не были злонамеренны… и Джон Марков изменил всемирное восприятие опасности, которую я представлял. Власть одного неэтичного репортёра из такой влиятельной газеты, пишущего лживую и дискредитирующую историю о ком угодно, может коснуться каждого из нас. Следующей целью можете быть вы.

После моего ареста меня перевезли в Окружную Тюрьму в Смитфилде в Северной Каролине, где приказом Службы Маршаллов США меня разместили в «the hole» – одиночной камере. Втечение недели федеральные обвинители и мой адвокат пришли к соглашению, от которого я не мог отказаться. Меня могли выпустить из одиночки при условии, что я откажусь от фундаментальных прав и соглашусь со следующим: а) никакого слушания залога; b) никакого предварительного слушания; и с) никаких телефонных звонков, кроме звонков моему адвокату и двум членам семьи. Подпись и я мог выйти из камеры. Я подписался.

Федеральные обвинители стояли за каждой злой шуткой, описанной в книге, пока я не вышел на свободу почти через 5 лет. Меня периодически заставляли отказаться от своих прав. Но ведь это было дело Кевина Митника: здесь нет правил. Никакого уважения к конституционным правам обвиняемого. Моё дело основывалось не на правосудии, а на стремлении правительства победить любой ценой. Обвинители представили суду значительно раздутые заявления об ущербе и угрозе, которую я представлял. Медиа повсюду разнесли цитирование этих утверждений, так что обвинителям было уже поздно отступать.

Правительство не могло себе позволить проиграть дело Митника. Мир наблюдал.

Я уверен, что суд купился на страх, созданный медиа, так как многие этичные журналисты брали «факты» из уважаемой Нью?Йорк Таймс. Очевидно миф, созданный медиа, также испугал правоохранительных чиновников. В конфиденциальном документе, попавшем к моему адвокату, говорилось, что Служба Маршаллов США выпустила предупреждение ко всем правоохранительным агентам не показывать никаких личных данных обо мне; в противном случае они могут обнаружить, что их жизни электронно разрушены. Наша Конституция требует, чтобы до слушания обвиняемый считался невиновным, таким образом предоставляя всем гражданам право на слушание залога, на котором обвиняемый имеет возможность быть представленным жюри, предоставить доказательства и подвергнуть свидетелей перекрёстному допросу. Невероятно, что правительство смогло обойти эту защиту, основываясь на ложной истерии, распущенной безответственными репортёрами вроде Джона Маркова. Без прецедента меня содержали в тюрьме как человека, задержанного до суда или приговорённого более чем к 4 с половиной годам заключения. Отказ судьи в слушании моего залога был полностью одобрен в Верховном Суде США. В конце концов, моя команда защиты посоветовала мне установить другой прецедент: я был первым федеральным задержанным в истории США, которому было отказано в слушании залога. По крайней мере, в этом случае федеральные обвинители не смогут утверждать, что я мог начать ядерную войну, просвистев в трубку таксофона, как делали другие федеральные обвинители в более ранних делах. Наиболее серьёзные обвинения были в том, что я скопировал находящийся в частной собственности исходный код для различных сотовых телефонных трубок и популярных операционных систем. Ещё, обвинители публично заявили, что я причинил некоторым компаниям суммарные потери более $300 млн. Детали о количестве потерь всё ещё находятся под охраной суда, возможно чтобы защитить вовлечённые компании; однако, моя группа защиты уверена, что запрос обвинителей о защите информации был произведён, чтобы прикрыть их грубое участие в моём деле.